Proiektuaren azalpena

Duela gutxi arte ohikoa zen IT eta OT sareak ez egotea ez fisikoki ez logikoki konektatuta; baina, egia esan, gaur egun bi ingurune horien arteko elkarreragingarritasuna industria-prozesuen ohiko eragiketarako beharrezkoa den premia bihurtu da kasu askotan.

Ildo horretan, IT eta OT sareetako elementu bereizgarriak sare logiko berean aldi berean egotea ikusgarritasuna eta elkarren arteko elkarrekintza-gaitasuna emateko oinarrizko sarea ezartzearen ondorioa da, eta halakoetan ez dira kontuan hartu zibersegurtasunaren premisak ez diseinuari dagokionez, ez eta inplementazioari dagokionez ere. Eredu hau barne-sareen erabateko konfiantzan oinarritu da, kontuan hartuz barne-trafikoa fidagarria dela, “Zero trust” ereduaren gaur egungo praktika ohikoenetik oso urrun (halakoetan, erakundeen barneko sareek –bai IT eta bai OT sareek– kanpoko sareek edo sare publikoek –adibidez, Internetek– duten arriskuaren aurrean izan dezaketen kontsiderazio bera dute).

Era berean, kontuan hartu behar da OT sareetako elementuak arrisku-maila altuan egoten direla haien gainean hedatutako segurtasun-neurririk ez dagoelako. Kasu askotan, beren antzinatasunarekin lotutako gabeziak, konfigurazio erlaxatuak, eguneratze-falta edo -ezina, sistema eragile zaharkituak... direla eta, eta baita ingurune horretako komunikazio-protokolo bereizgarrien erabileragatik ere, zibersegurtasuna ez zelako kontuan hartu haien diseinuan, eta, beraz, muturren arteko autentifikaziorik gabeko komunikazioek edo komunikazioetan zifraturik ez egoteak, adibidez, nahiko erraz konprometitzea eragiten dute.

Azkenik, garrantzi handikoak dira hirugarren batzuek (ingeniaritzek, fabrikatzaileek, etab.) egungo industria-sistemei euskarria eta/edo mantentzea emateko behar dituzten konektagarritasun-eskakizunak, bai eta instalazioan datuak lortzearekin –produkzio-prozesuak, ekoizpen-mantentzeak eta abar hobetzeko ustiatzeko asmoz– lotutako proiektuetarako beharrezkoak diren konektagarritasun-beharrak ere.

Oinarri nagusia, beraz, sareko eta segurtasuneko arkitektura bat edukitzean datza, hauek ahalbidetuko dituena:

- IT/OT inguruneak bereiztea sareko elektronikaren konfigurazio egoki baten bidez, bai eta segurtasun-elementuak (suebakiak) erabiltzea ere, bi ingurune horien artean gertatzen diren komunikazioak mugatzeko eta monitorizatzeko.

- OT sareen segmentazioa egitea, ingurune horietako bakoitzaren barruan sare gehigarriak (edo “eremuak”) definituz, hauek egiteko aukera emango dutenak: 1) eremu horietan funtzionaltasun edo helburu komun bat partekatzen duten elementuak sartzea; eta 2) komunikazioak (edo “hodiak”) esplizituki baimendutako trafikoetara mugatzea.

Helburuak

Proiektu honek helburu hauek lortu nahi ditu:

- IT/OT sareko arkitektura seguru baten diseinua egitea, IT eta OT inguruneak bereizi ahal izateko beharrezkoak diren neurri guztiak kontuan hartuz, bai eta eremu eta hodi egokiak definitzea ere, sareko elektronikan konfigurazioen bidez, suebakiak erabiliz, trafikoa ikuskatuz, eta abar.

- Aurrez definitutako sare seguruaren diseinu batetik abiatuta, hura ezartzea, ingurune bakoitzerako beharrezkoak eta egokiak diren segurtasun-elementuak eskuratuz eta martxan jarriz.

Onurak

Hauek izango lirateke proiektua martxan jartzeak ekarriko lituzkeen onurak:

- Negozioaren jarraipena bermatzen laguntzea.

- Zibermehatxuen aurkako erresilientzia-maila hobetzea.

- Komunikazioak eta halakoak sortzen dituzten elementuak identifikatzea, behar-beharrezkoak direnak ahalbidetuz.

- Gaur egungo trafikoaren azterketa egitea eta erakunde barruan lehendik dauden anomaliak detektatzea.

- Sare-diseinu egokia, eskalagarria eta kudeagarria izatea segurtasun-gobernantzaren ikuspegitik.

- Segurtasun-gorabehera bat gauzatzeak erakundean izango duen inpaktua murriztea, eremuak eta hodiak behar bezala ezartzeak eragindako eremura mugatuko bailuke.

- Sare barruan industria-aktiboek duten esposizio- eta ikusgarritasun-maila murriztea.

- Eremu arteko sareko trafikoaren monitorizazioa izatea, eta baimendu gabeko trafikoa identifikatzea, haren kausak eta izaera aztertu ahal izateko.

- Eremuen eta inguruneen artean sor daitekeen trafiko gaiztoa (IDS) detektatzeko aukera, eta erreakzio- edo babesarau automatizatuak (IPS) inplementatzeko aukera.

- 10. Sare korporatiboetarako hirugarrenen sarbide seguruen arkitektura ezartzeko aukera ematea, kanpo-konexioetarako eta jauzi-eremuetarako eremu espezifikoak sortuz.

Proiektuaren exekuzioa hobetzen duen zibersegurtasunaren dimentsioak

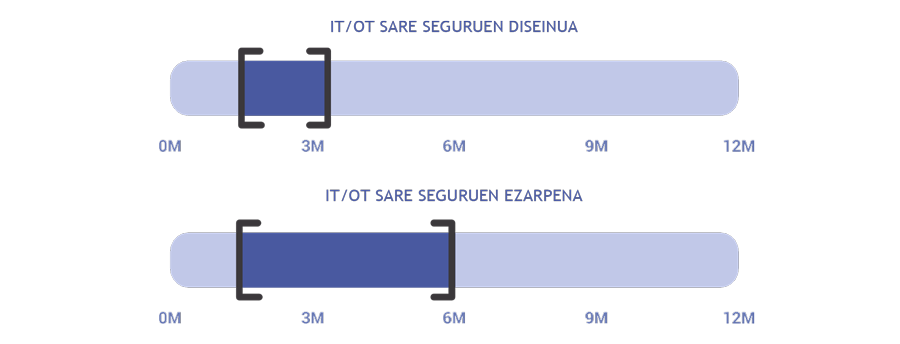

Estimatutako exekuzio-denbora

Horrelako proiektuak exekutatzeko aurreikusitako denborak orientazio gisa bakarrik adierazten dira, hainbat faktoreren mende baitaude: sarearen tamaina eta konplexutasuna, definitu beharreko eremu- eta hodi-kopurua, ingurunearen egungo egoeraren ezagutza, etab.

Enpresa eskatzaileen baliabideen dedikazio-eskakizunak

Jardunbide egokiak proiektua exekutatzean

Horrelako proiektuak behar bezala gauzatzeko, alderdi garrantzitsu batzuk hartu behar dira kontuan:

- IT/OT lankidetza: sareak diseinatzeko proiektuek ITko nahiz OTko langileen parte-hartze aktiboa eskatzen dute normalean, batzuetan sarearen “jabetzaren” mugak lausotuta egon baitaitezke bi inguruneetan. Beraz, funtsezkoa da proiektuan aktiboki parte hartzea bai IT Arloko sare-teknikariak eta bai Ekoizpen/Mantentze/Eragiketa/... Arloko langileek, dagoen azpiegiturari buruzko informazioa eta ezagutza eman ahal izateko. Diziplina anitzeko lantaldeak erabiltzea gomendatzen da.

- Industria-testuingurua: instalazio bateko sareko arkitektura diseinatzeko, zehatz-mehatz ezagutu behar da bertako kontrol industrialeko sistemen funtzionamendu-eredua, bai eta integrazio-mailaren arabera OT edo IT ingurunean egon daitezkeen beste elementu batzuekiko interkonexio-beharrak ere.

- Aktiboen inbentarioa: zaila da sare-eredu bat aztertzea eta diseinatzea eredu horrekin zer dagoen konektatuta jakin gabe; beraz, inbentario bat –oinarrizkoa besterik ez bada ere– da industria-testuinguruaren eta mundu fisikoaren arteko harremana ezartzeko aukera ematen duen abiapuntua. Era berean, garrantzitsua da identifikatzea halakoek beste ekipo eta sistema korporatibo batzuekin ezartzen dituzten komunikazioak, bai instalazioetan, bai Cloud plataformetan hedatutakoak.

Aktiboen kritikotasuna: ezaugarri honek industria-prozesu baten barruko aktiboen kritikotasunaren arabera edo eragiten duten arrisku-mailaren arabera kontuan hartu beharreko babes-maila zehazten du, eta baliteke sare-eremu batzuetan beste batzuetan baino segurtasun-maila altuagoa ezarri behar izatea.

Kontrol industrialeko sistemetan aldaketak egiteko aukera: ohikoa da instalazio-sare bat berriro diseinatzeak elementu jakin batzuen helbideratzeetan aldaketak egitea, baina kontuan hartu behar da ezin direla beti egin: aldaketen inpaktu ekonomikoa, funtzionamendu-ziurgabetasuna, aldaketak egiteko ordutegi-leihoak, espresuki eragozten duten hirugarrenekiko kontratuak... faktore horiek mugatzaile posibletzat hartu behar dira, eta sarearen diseinua dauden aukeretara egokitu behar da.

Lotutako zerbitzuak

IT/OT sareko arkitektura seguruak diseinatzeko:

- Industria-inguruneetan espezializatutako aholkularitza-zerbitzuak. IT/OT sareko arkitektura seguruak ezartzeko:

- Segurtasun-ekipamendua hornitzea, instalatzea, konfiguratzea eta martxan jartzea: suebakiak, belaunaldi berriko suebakiak (NGFW).

- Sare-azpiegitura instalatzeko, konfiguratzeko eta martxan jartzeko zerbitzuak (switchak, sarbide-puntuak, etab.)

Lotutako beste proiektu batzuk

- Urruneko sarbideen arkitektura seguruak diseinatzea eta/edo inplementatzea.

Zibersegurtasun industrialeko laguntzen programako proiektu diruz lagungarriaren arloa

- Zibererasoen aurrean IT / OT inguruneetarako (Information Technology / Operational Technology) babes-sistemak bateratzea eta integratzea. Arkitektura seguruen diseinua eta exekuzioa, eta, hala badagokio, industria-sareen segmentazioa gauzatzea.

Zerbitzuen edo produktuen enpresa hornitzailearen profila

Mota honetako proiektuetan sartutako zerbitzuak emateko gaitasuna duten enpresak, “Euskadiko Zibersegurtasunaren Liburu Zuria”n erregistratuta daudenak, kategorizazio honetan sartuta daudenak dira:

| Gaitasuna | Konponbidearen kategoria | Konponbidearen kategoria |

|---|---|---|

| BABESTEA | Babes-teknologia | Wireless segurtasuna Urruneko sarbidea/VPN Hurrengo belaunaldiko suebakia / Suebakia Mehatxuen kudeaketa bateratua (UTM) |