Nori zuzenduta dago?

Edozein erakunde publiko edo pribaturi, tamaina gorabehera, segurtasun-gorabeherari erantzuteko neurriak ezagutu nahi badituzte. Neurriak eta prozedurak aldakorrak izango dira gorabeheraren tipologiaren eta erakundeak dituen gaitasunen arabera, baina betiere xede bera bilatuko dute, hain zuzen ere, gorabeheraren balizko eragina mugatzea.

Zer da segurtasun-gorabehera?

Gertakari bat edo batzuk batzea, informazioaren konfidentzialtasunaren, osotasunaren eta eskuragarritasunaren aurka joateko, erakundeko informazioaren segurtasun-politika urratzeko edo sare, sistema edo baliabide informatikoen ohiko jarduna eragozteko.

Zein da segurtasun-gorabeherari erantzuteko prozeduraren helburua?

Helburu nagusia da prozesu egituratu eta planifikatua izatea eta horri esker segurtasun-gorabeherarekin zerikusia duen edozein egoera behar bezala maneiatzea eta, bide batez, erakundean izan dezakeen eragina mugatzea.

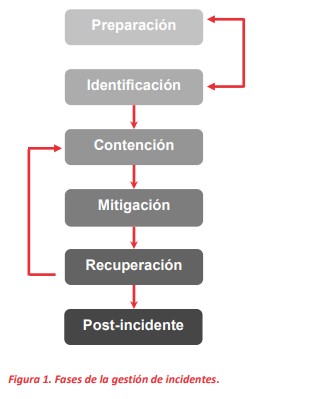

Segurtasun-gorabeherari erantzuteko faseak.

Segurtasun-gorabeherekiko erantzunaren eraginkortasuna eta efizientzia bermatzeko, prozedurak hori osatzen duten 6 faseetan deskribatzen diren zereginak gauzatzeko informazioa izango du.

- Prestaketa

Etapa hau egiten denean, gorabeherei erantzuteko eredua sortzeaz gain, gorabeherak detektatu, ebaluatu eta kudeatzeko eredua pentsatu beharko da.

Fase honetan honako alderdi hauekin lotutako prozedurak definitu beharko dira:

- Jardun egokiak.

- Erakundearen sarean dauden hardware eta software sistema nahiz zerbitzu guztien inbentarioa behar bezala eguneratuta.

- CMDBa zerbitzuen kritikotasunari eta eskuragarritasunari buruzko informazioarekin.

- Erakundeari eragin diezazkioketen eraso-bektore eta -aktore nagusiak identifikatzea, eta aktore horien komunikazio-foroetan monitorizazio-sistema ezartzea, balizko eraso gidatuak prebenitzeko.

- Adabakien sistema eta kalteberatasunak aurkitzea.

- Erabiltzaileak sentsibilizatu eta trebatzea: Erakundeko erabiltzaileei, ITaren administratzaileei barne, sentsibilizatu behar zaie dauden politiken eta prozeduren gainean, sareak, sistemak eta aplikazioak behar bezala erabiltzeko, erakundearen segurtasun-estandarrekin bat etorriz.

- Sareko elementuetan izan daitezkeen malwareak detektatu eta deuseztatzeko softwarea zabaltzea.

- Barneko eta kanpoko komunikazioa.

- Erakundean dauden profilen rolak eta gaitasunak definitzea, segurtasun-gorabehera mota desberdinei erantzuteko definitzen diren prozeduretan nahasita egon badaitezke. Horien kontaktuei buruzko informazioa.

- Gorabehera dagokien agintariei helarazteko informazioa biltzea.

- Komunikazio-bitarteko segurua, ohikoaren aukerakoa, zehaztea, hori arriskuan jartzen denerako.

- Erantzuteko baliabideak eta tresnak.

- Kritikotzat hartu diren elementuetarako Backuparen sistema izatea.

- Gorabeheraren kasuan, ebidentziak gorde eta partekatzeko gordailua izatea.

- Analisi- eta berreskuratze-zereginetarako saretik isolatutako ekipoak izatea.

- Erakundearen heldutasun-mailari egokia zaion monitorizazio-sistema izatea.

- Mehatxua ez zabaltze aldera, sareko segmentuak isolatzeko mekanismoa izatea.

- Gorabehera kudeatzeko faseetan berariazko zereginak gauzatzeko tresnak eta softwarea izatea.

- Gorabeherak erakundeko ekipoetan dauden gaitasunak gaindituz gero, DFIR (Digital Forensics and Incident Response) ekipoa aktibatu ahal izateko bitartekoak izatea.

- Jardun egokiak.

- Identifikazioa

Fase honetan gorabehera detektatuko da, eta informazio posible guztia bilduko da izan daitekeen konponbidea eta hurrengo urratsak definitzeko. Hurrengo faseetan erabaki zuzenak hartzen direla bermatze aldera, gutxienez honako puntu hauei erantzun beharko zaie:

- Gorabehera detektatzeko metodoa erregistratzea.

- Gorabeheraren hasierako balizko data zehaztea.

- Hasieran izan dezakeen irismena identifikatzea.

- Ukitutako zerbitzuari eta arriskuan egon daitekeen informazioari dagokionez, gorabeheraren eragina ebaluatzea.

- Gorabehera ekarri duen balizko sarrera-bektorea ikuskatzea.

- Gorabeherari buruzko balizko ebidentzia guztiak biltzea.

- Gorabehera egoera zehaztea (aktiboa, ebatzita, aurrera egiten...).

- Gorabeheraren tipologia zehaztea.

Arestian deskribatutako informazioa biltzen denean, legezko eskakizunen arabera, informazioa agintari eskudunei helarazi behar zaien balioetsiko da.

- Eustea

Erasoaren tipologia eta egungo eragina nahiz irismena definitutakoan, aurrera ez egiteko ekintzak inplementatuko dira. Fase honetan garatuko den estrategiaren eraginkortasuna eta efizientzia bermatzeko, gutxienez ondorengo irizpide hauei erreparatuko zaie:

- Baliabideak lapurtzea eta sor dezakeen kalte

- Ebidentziak babestu behar izana

- Beharrezko denbora eta baliabideak

- Estrategiaren eraginkortasuna

- Konponbidearen iraupena

- Eustearekin inguruan kalterik ez dela sortzen egiaztatzea.

Modu osagarrian, teknikak inplementatuko dira, erasotzailearen gaitasuna mugatu, murriztu eta moteltzeko.

- Errotik ateratzea.

Fase honetan gorabeheraren arrazoiak deuseztatzeko ekintzak egingo dira. Horretarako, honako zeregin hauek daude:

- Nahasitako sistemak isolatzea.

- Arriskuan dauden ekipoetatik datu sentiberak eta kritikoak kentzea.

- Erasotzailearen jarduera monitorizatzea.

- Irteerako konexioak blokeatzea.

- Balizko eraso-bideak moztea.

- Sarean jarduera anomaloa monitorizatzea, eta dauden sistemen gaitasuna gehitzea.

- Berreskuratzea

Gorabehera eutsi eta identifikatzea lortu denean, ahaleginak zerbitzua ahalik eta lasterren berreskuratzera bideratu behar dira. Horretarako, hurrengo

zeregin hauek gauzatuko dira eraso bera berriz ez dela errepikatzen ziurtatzen saiatzeko.

- Backupak berrezartzea. Aldez aurretik ikuskatuko dira, arriskuan ez daudela seguru egoteko.

- Erakundearen segurtasun-neurriak indartzea, hala nola:

- Pasahitzen politika

- Faktore bikoitza sartzea

- Segurtasun-adabakiak eguneratzea

- Monitorizazio berriak

- Portaera eta AV sinadurak eguneratzea

- Beharrezkoak ez diren komunikazioak moztea

- Hirugarrenekin komunikazioak pixkana irekitzea.

- Epe labur eta luzera dauden sistemetan eta prozeduretan hobekuntza-jarraibideak zehaztea, enpresan zibersegurtasunaren heldutasun-sistema bilakatzeko.

- Gorabeheraren ostekoa.

Fase honetan gorabeheraren xehetasunak dituen dokumentazio guztia eskuratuko da, baita horretan izandako ikasbideak eta zailtasunak ere. Modu horretan, hobekuntzen plana sortuko da, erakundean dauden kalteberatasunak deuseztatzeko eta gorabeherei erantzuteko prozeduraren barruan jarduketa-prozesuak arinagoak eta eraginkorragoak izateko.

Erreferentziak

https://www.incibe.es/protege-tu-empresa/

https://nvlpubs.nist.gov/nistpubs/SpecialPublications/NIST.SP.800-61r2.pdf